缘起

在今年的攻防期间,通过安全设备告警分析,需要对某个源攻击IP进行溯源反制,并且需要记录整个溯源过程和提交溯源报告。

开展溯源

研判

在溯源之前,首先应该判断是否真的存在攻击行为,攻击的特征,攻击类型,攻击者意图都是需要搞清楚的,不能盲目地对某个IP就展开溯源,这样不仅方向跑偏了,又浪费了时间。

经过研判分析,判断IP(106.14.x.x)确实存在恶意攻击,这里就不再叙述如何研判的了,经验丰富的师傅们一看就知道了,确定IP之后,作为防守方需要站在攻击者的角度去溯源,用攻击者的思维还原整个攻击过程,这样更有利于溯源。

溯源信息收集

威胁情报信息收集

通过微步情报中心分析得出是未知安全,估计是没来得及做更新,于是换其他情报中心测试。

果然,通过其他情报中心验证,此IP存在恶意攻击行为。

IP反查域名

在前面威胁情报收集之后,该IP是阿里云的一台云服务器,推测应该属于个人的服务器,于是对IP反查绑定的域名,若存在域名,便可以查询域名备案信息,从而溯源到攻击者。

IP反查得到最近绑定的三个域名,需要验证这三个域名是否解析到攻击源IP。为什么要验证呢?因为有些攻击者攻击完之后,会故意将域名解析的IP进行更换,这样在情报中心还是在域名解析记录中,暂时是没更新解析记录的。

域名解析记录

经过二次验证,域名和IP是绑定在一起的,未做更改,既然这样的话,岂不是很容易了。

于是,使用ICP备案查询,上述的三个域名均有备案,备案性质是属于个人的。

身份信息追踪

获得IP绑定的域名之后,需要查询域名注册的个人信息,查询的方式有很多,比如聚名,笨米网,爱名网等域注册商处。

通过查询多个威胁信息平台,获得注册域名时留下的QQ邮箱(11xxx@qq.com)。

有了QQ邮箱即有了QQ号,就可以检索很多信息,于是进行检索得到了QQ绑定的手机号和微博。

为了验证手机号与攻击者有关,用手机号和域名备案信息做了关联性分析。根据域名备案信息“赣ICP备1xxxx号”,与手机归属地对应,故判断具有关联性。

社交ID标识符

这里对社交ID做一个小小的整理。

社交平台标识符包括:CSDN、博客园、GitHub、Twitter,抖音,陌陌,探探,Soul等。

个人身份信息包括但不限于:姓名、性别、出生日期、支付宝、学历、毕业院校、照片、伴侣、公司、钉钉等。

最后通过手机号查询到了微信,支付宝,姓名,微博,个人自拍照。

总结

此次溯源纯属运气好,能够直接找到相关信息!

[外链图片转存中…(img-LxS30uR0-1677205598975)]

总结

此次溯源纯属运气好,能够直接找到相关信息!

最后

分享一个快速学习【网络安全】的方法,「也许是」最全面的学习方法:

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k。

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

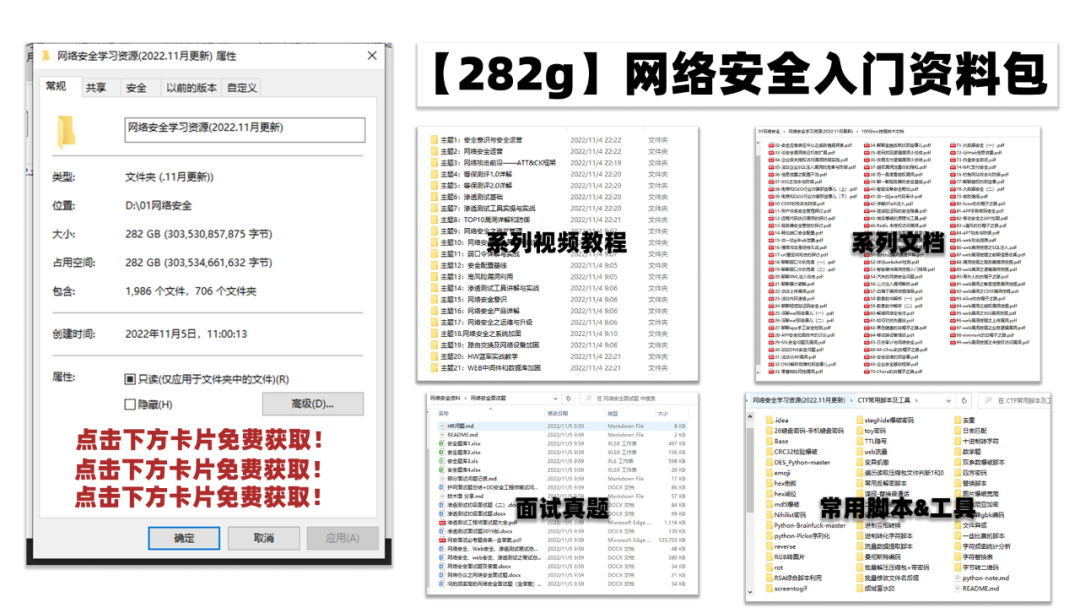

想要入坑黑客&网络安全的朋友,给大家准备了一份:282G全网最全的网络安全资料包免费领取!

扫下方二维码,免费领取

有了这些基础,如果你要深入学习,可以参考下方这个超详细学习路线图,按照这个路线学习,完全够支撑你成为一名优秀的中高级网络安全工程师:

高清学习路线图或XMIND文件(点击下载原文件)

还有一些学习中收集的视频、文档资源,有需要的可以自取:

每个成长路线对应板块的配套视频:

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

因篇幅有限,仅展示部分资料,需要的可以【扫下方二维码免费领取】